高一信息技术合格考复习【上海华师大版】

2023.6.29 18:46修正版

标记解释:

★代表知识点所需掌握程度,会在每节内容前标记,结合考频和难度综合评价得出,分三级

★☆☆理解记忆

★★☆熟悉概念,可依据概念做出判断

★★★熟练掌握,可进行实践、运算,考题较灵活

*代表细枝末节的不常考知识点,不一定会考但请大致了解

概念重点

必修一 第一章:数据与大数据

★★☆第一节 数据、信息与知识

1.数据的概念

数据是对事物描述的记录,数据的表现形式多种多样,数据是可加工、可处理的

2.信息的特征

信息可以传播和存储,信息的价值是相对的,信息可以被共享,信息具有时效性

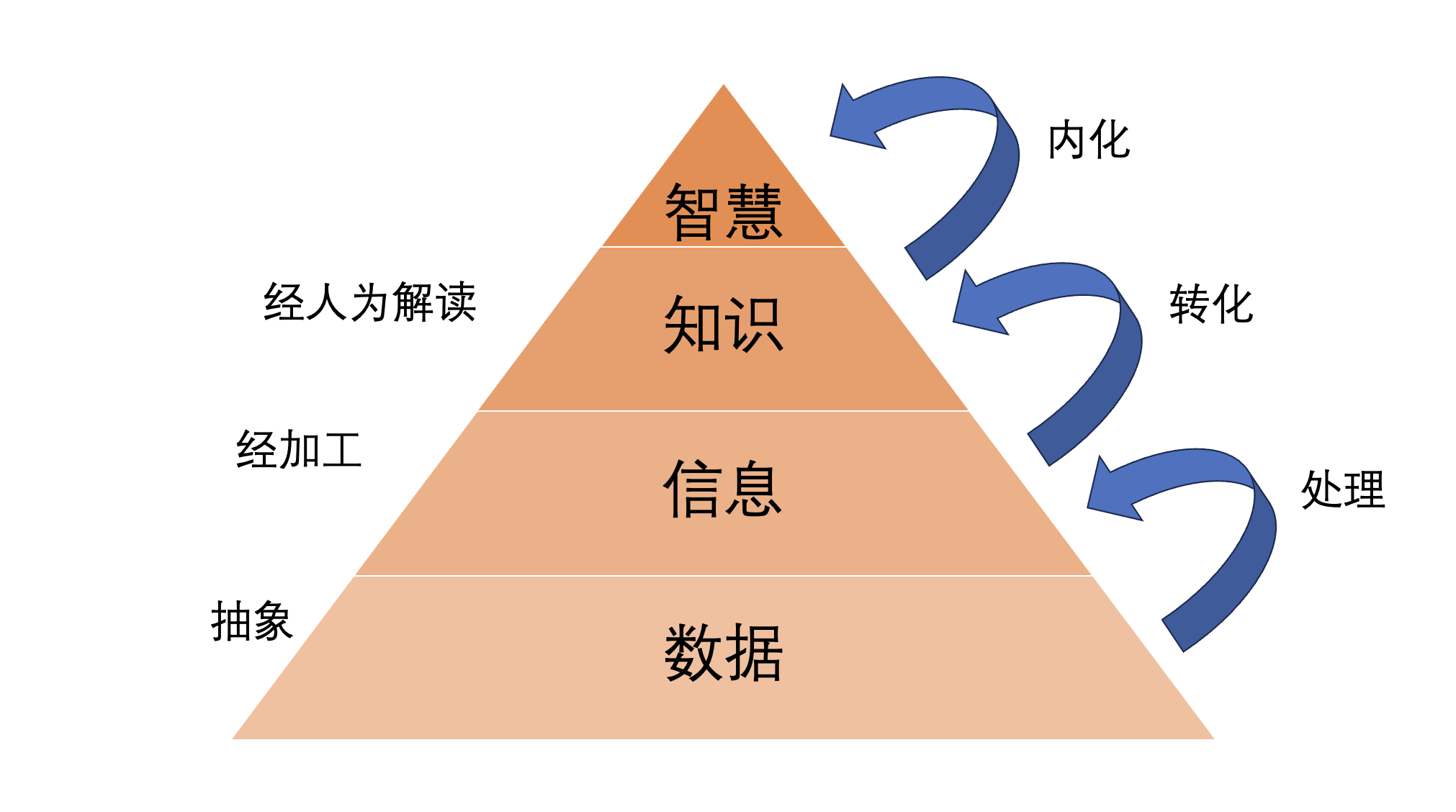

3.数据、信息、知识与智慧的关系

如图

★★★第二节 数字化与编码

1.进制转换

相关概念

数码:用来表示某种进位计数制的一组符号

基数:所使用的数码个数

*十六进制的基数为0,1,2,3,4,5,6,7,8,9,A,B,C,D,E,F,其中ABCDEF分别代表10,11,12,13,14,15

位权:数码在不同数位上的倍率

举例说明:

以十进制为例,

其数码为0,1,2,3,4,5,6,7,8,9

基数为10

从右起第i位的位权为

(第一位为1,第二位为10,第三位为100……)

表示方法

方法一、

方法二、

在结尾加字母表示,B代表二进制(binary),D代表十进制(decimal)(可省略),H代表十六进制(Hexadecimal)

转换方法

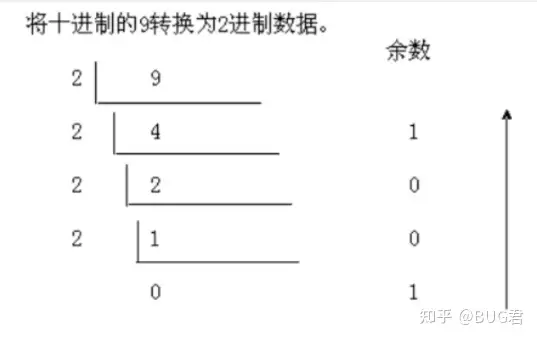

(1)十进制—>二进制

「除二取余,逆向排序」

⚠️注意事项:一定要除到0为止

如图,十进制数9转换二进制数为1001

(2)二进制—>十进制

「按权展开」将每位二进制数和该位的位权相乘再求和

例:二进制数101转为十进制数为

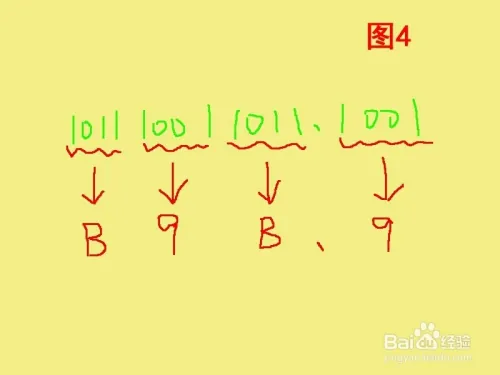

(3)二进制—>十六进制

「从右到左,四位一组,不足补0」把二进制数从低位(右)到高位按4位一组划分,每一组用一位十六进制数表示,不足4位二进制数,高位用”0”补齐

例:如图,二进制数1011 1001 1011 1001转为十六进制数为B9B9

(解释:为何1001对应9?因为1001按权展开得9,按权展开的方法在前文二转十处已介绍)

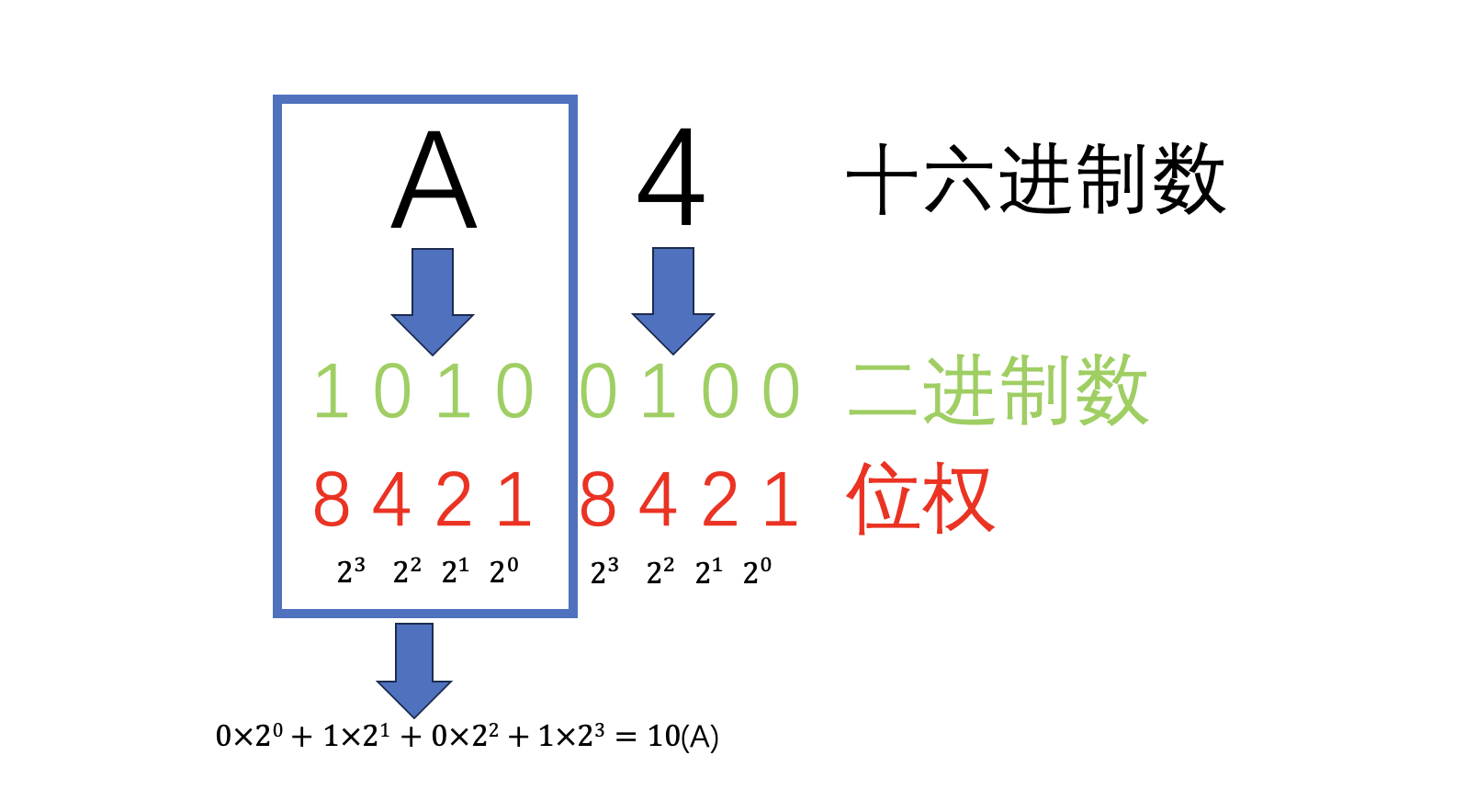

(4)十六进制—>二进制

「从右往左,每四位“凑”位权和相等」将每一位十六进制数转换为4位二进制数,不足4位二进制数,高位用”0”补齐

例:如图

(5)十六进制<—>十进制

「先转二进制」

2.数字化

模拟量:连续变化(实际)

数字量:离散(计算机内)

模拟信号的数字化过程:采样,量化,编码

3.编码

(1)ASCII(英文和数字)

方式:七位二进制编码,一个字符占用一个字节(一个字节=八个比特(位)),因此从右到左第八位应补0,凑够八位

如考察字母在机内的存储,务必看清楚是否是八位

常见字符编码(十进制)0–48,A–65,a–97

如考察某个字母/数字的ASCII编码,先按十进制依次向后推,再转换成二进制

例:考察字母B的ASCII编码,已知A为65,则B为66,66转为二进制数为(0)100 0010

(2)中文编码

大部分常用汉字采用双字节编码

(3)未经压缩的文件大小计算

音乐(WAV)=采样频率(Hz)×量化位数×声道数(立体声代表双声道)×持续秒数÷8(Byte字节)(如不除以8则单位为bit比特)

位图(BMP)=图像分辨率×颜色深度÷8(Byte字节)

如何看颜色深度?如该图为256色图时,因为2的八次方是256,故颜色深度为8

*未经压缩的视频文件格式为AVI

(4)数据压缩

有损压缩:「转格式」,如MP3,MP4等皆为有损压缩后的格式,有损压缩不可还原

*请注意,有损压缩仅可用于通用格式文件,如音视频,图像等,如doc(x),xls(x),ppt(x),exe,dll等专有/特殊格式的文件只能无损压缩打压缩包!

无损压缩:「打压缩包」,任何文件都可以无损压缩,无损压缩可还原

★★☆第三节 大数据及其作用与价值

1.大数据的特征:

数据规模大,数据类型多,处理速度快,价值密度低

某同学开发了一个信息系统(如点歌系统()),投入使用数月收集到的数据,是大数据吗?不是!其规模/类型多样性远低于大数据,且价值密度高于大数据

*2.大数据处理过程

数据采集—>数据预处理—>数据分析—>数据挖掘应用

必修一 第四章:走近人工智能

★☆☆第一节 体验计算机视觉应用

*调用人工智能平台实现人脸标记主要步骤:导入SDK–>调用SDK–>提取人脸定位信息–>根据人脸定位信息绘制矩形框

★★☆第二节 人工智能的发展历程

何为人工智能?

由人创造出来的,具有感知、认知、决策、学习、执行和社会写作能力,符合人类情感、伦理与道德观念的虚拟或人工的系统(会看、会听、会说、会行动、会思考、会学习)

表现形式如图像识别、语音识别、语音合成、自动操控驾驶、人机博弈、定理证明、机器学习等,可能在选择题中出现

两种机器学习

1.监督学习表示机器学习的数据是带标记的

*2.常见的监督学习有回归和分类。

回归是将数据归到一条线上进行拟合,预测结果连续(可大致理解为:预测结果为一个函数)

分类是将一些实例数据份到合适的类别中,结果是离散的(概念如其名,预测结果为分类)

*欧氏距离

与二维平面内两点间距离公式相同,将每个属性的差的平方求和,并最后开根号即可

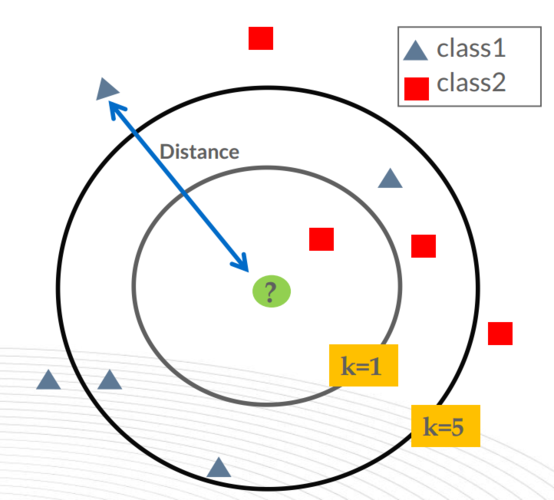

*KNN算法

计算每个标记数据距离测试样本的距离,按从近到远排列取K个标记数据,将这其中最多的标记认定为测试样本的分类结果

必修二 第一章:信息社会与信息系统

★☆☆第一节 信息技术与社会

1.信息社会的特征

信息经济,网络社会,在线政务,数字生活

2.信息技术

是指利用计算机技术和现代通信技术,实现获取信息,加工信息,传递信息,使用信息等的相关技术

★☆☆第二节 信息系统

1.信息系统的功能

信息采集和输入、传输、存储、处理、输出和利用

2.信息系统的组成要素

人(与信息系统有关的所有人,无论是开发者、管理员抑或是用户)、硬件、软件、数据

3.信息系统的生命周期(来自必修二第三章导言)

系统规划、系统分析、系统设计、系统实施、系统运行与维护

★☆☆第三节 信息系统与外部世界的连接

1.射频识别

简称:RFID

组成:标签、阅读器、天线

例子:图书馆借还书、ETC

2.物联网

基本架构:

感知层:各种传感器、扫码设备、摄像头等

网络层:负责传递信息

应用层:实际应用,效果,客户端,产品

必修二 第二章:分析信息系统

★☆☆第一节 信息系统中的计算机

1.计算机基本结构

「冯·诺伊曼结构」如图所示,请注意红色标注的控制信号皆来源于控制器

2.移动终端和计算机的差异

*(1)外部形态差异(显而易见)

(2)内部组件差异:理论上硬件不互相兼容,此外移动终端有自己独特的、各种各样的传感器

(3)软件系统的差异:理论上软件不互相兼容,移动终端多任务处理能力较弱

(4)交互方式的差异:移动终端的交互方式更加多样,如触屏、手势等

★☆☆第二节 信息的输入输出

1.输入输出方式

此部分内容虽在进才中学2022学年第二学期期末信息技术考试中出现,但课本给出定义较为模糊,个人认为大致了解即可

输入方式

(1)人工输入:人工输入最终所需内容

(2)自动采集:二维码扫描、车牌识别归为此类,虽然有人工智能技术的参与,但仍属自动采集

(3)智能识别:如指纹识别

输出方式

(1)自动控制:如道闸抬起

2.常见的传感器

光传感器采集光照强度,气压传感器采集大气压强……(详见必修二课本P54)

★★★第三节 信息系统中的计算机网络

1.组成部分及详解

(1)计算机设备

(2)通信线路及连接设备

通信线路的选择:

100m内用双绞线即可,距离较远的使用光纤,光纤优点:可以在较长的距离上稳定、高速地传输数据

连接设备:

路由器的主要作用是路径选择,常连接于局域网和互联网间

交换机的功能仅为连接,常连接于路由器之下,各终端、服务器之上

(3)网络协议:TCP/IP,全称传输控制协议与互联网协议,为一个协议簇,HTTP(超文本传输协议)、SMTP(简单邮件传输协议)归为其一部分

2.局域网与广域网、互联网与因特网

局域网覆盖范围<广域网,局域网一般指特定某一区域内,如办公室,学校等

*因特网是世界上最大的互联网

3.网速计算

Mbps(兆比特/秒)/8=MB/s(兆字节每秒)

1字节=8比特

如50Mbps,相当于6.25MB/s

4.常见命令

(1)ipconfig,能够显示本地IP地址等适配器信息

(2)ping,作用是测试是否联通,ping自己(ping 127.0.0.1)用于检查本机网络适配器是否正常

5.IP(v4)地址

(1)使用32位(4字节)地址,常用「点分十进制」的格式表示,即用”.”分为四段,每段取值范围为0-255(共256个数)

*必修二 第三章:搭建小型的信息系统

☆☆☆系统详细设计

平台设计、数据库设计、代码设计、输入输出设计、界面设计、处理过程设计

必修二 第四章:我与信息社会

★★☆第二节 了解信息系统的风险与防范措施

1.常见风险

(1)物理安全风险:硬件与环境的风险,如高温、老化故障,或自然灾害等

(2)软件安全风险:如木马病毒、漏洞等

(3)网络安全风险:Web服务和数据库被入侵窃取信息或被破坏(如DDOS)

(4)管理安全风险:如权限层级不足(软件),管理制度缺乏(人员管理)等

2.防范方法

(1)身份认证

(2)访问控制

(3)数据加密

(4)修补漏洞

(1)和(2)可降低管理安全风险,(4)可降低软件安全风险

编程重点(综合题)

★★★必修一 第二章:算法与程序实现&第三章:数据处理与应用

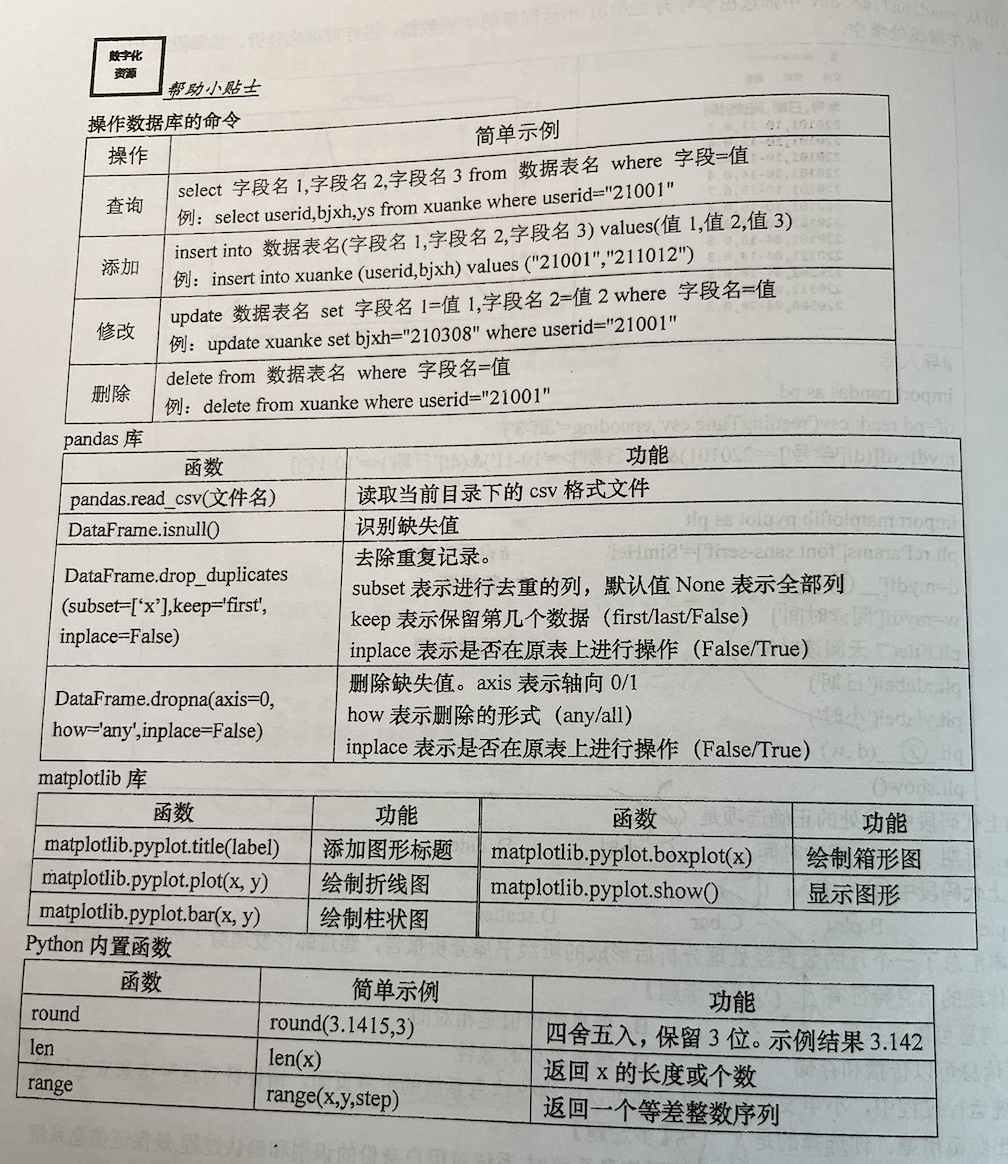

参考上学期期末复习提纲(已做一定增改)以及试题内附带的小贴士

- 标题: 高一信息技术合格考复习【上海华师大版】

- 作者: AlexWei

- 创建于 : 2023-06-29 13:40:00

- 更新于 : 2025-11-19 21:22:56

- 链接: https://www.alexwei.top/2023/06/29/cs-grade10-final/

- 版权声明: 本文章采用 CC BY-NC-SA 4.0 进行许可。